Ubuntu漏洞凸显数字基础设施中的客户体验风险升级

Ubuntu 安全漏洞凸显数字客户体验的隐藏风险

Ubuntu 中新发现的漏洞引起了人们对客户体验中一个关键但常被忽视的维度的关注:底层基础设施的弹性和安全性。

Qualys 威胁研究部门披露了 CVE-2026-3888,这是一个影响 Ubuntu Desktop 24.04 及更高版本默认安装的漏洞。该漏洞使本地非特权用户能够通过利用两个标准系统组件——snap-confine 和 systemd-tmpfiles 之间的交互来将权限提升至 root 访问权限。虽然利用需要特定的时间条件,但潜在结果是完全的系统入侵。

这一发现突显了现代数字环境中一个更广泛的问题:风险不是源于孤立的缺陷,而是源于受信任组件之间的交互。

基础设施可靠性作为客户体验的必要条件

客户体验越来越多地受到复杂数字生态系统的性能和可靠性的影响。当今的组织通过依赖云基础设施、开源软件和持续部署管道的互连平台提供服务。

在这种环境中,客户期望无缝、始终在线的交互。服务中断、安全漏洞或性能下降不再被容忍,并可能迅速侵蚀信任。

Ubuntu 等开源操作系统在为数字服务提供动力方面发挥着基础性作用——从企业应用程序到面向客户的平台。它们的灵活性和可扩展性使它们成为数字化转型计划的关键。

然而,它们的广泛使用也使它们成为关键的漏洞点。Qualys 发现的问题说明了常规系统进程——如临时文件管理——在以意想不到的方式组合时如何引入风险。

对于客户体验领导者来说,这强化了将基础设施视为不仅是 IT 资产,而且是体验交付核心组成部分的需要。

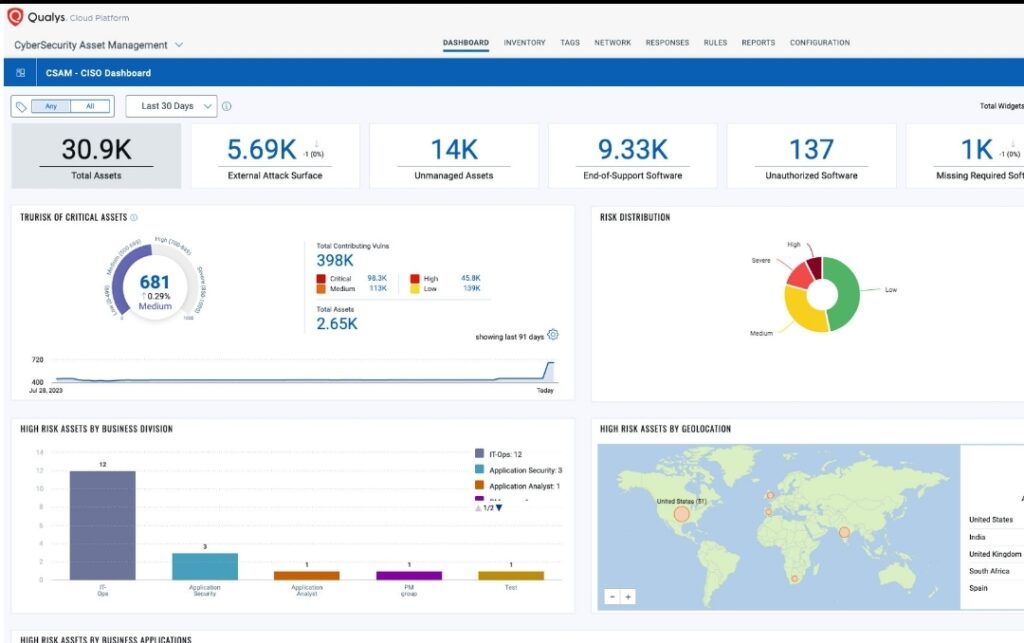

Qualys 在主动安全方面的战略定位

Qualys 继续巩固其作为持续安全情报提供商的地位。CVE-2026-3888 的发现与其更广泛地关注主动漏洞检测和实时风险可见性相一致。

通过识别根植于组件交互而非单点弱点的漏洞,Qualys 展示了更深层次的威胁研究。这种方法反映了网络安全的演变性质,其中风险越来越多地源于系统复杂性。

引入专用检测标识符(QID 386810)进一步支持平台驱动战略。它使组织能够在现有工作流程中快速识别暴露并采取纠正措施。

从商业角度来看,这强化了 Qualys 在帮助企业维护安全稳定环境方面的作用——这是提供一致客户体验的基本要求。

理解技术动态

该漏洞源于 snap-confine 和 systemd-tmpfiles 之间的交互——Ubuntu 环境中的两个标准组件。

Snap-confine 是 Snap 生态系统的一部分,负责管理应用程序执行和隔离。另一方面,Systemd-tmpfiles 处理临时目录的创建和清理。

在某些条件下,这些临时目录的管理可能被操纵。攻击者可以利用此行为来影响 snap-confine 执行的文件系统操作,最终获得对特权资源的未经授权访问。

由于该漏洞利用不需要管理员权限,因此它在多用户环境中带来重大风险。随着时间的推移,并在特定时间窗口内,攻击者可以将权限提升到完全 root 访问权限。

这种类型的漏洞强调了一个关键挑战:确保安全不仅在组件级别,而且在定义现代系统的交互中。

客户体验影响:从后端风险到前端影响

尽管该漏洞存在于系统架构深处,但其影响可以直接扩展到面向客户的体验。

受损的系统可能导致中断、服务降级或未经授权的数据访问。对于客户来说,这可能表现为交易失败、响应时间变慢或对数据完整性的担忧。

在电子商务、金融服务和 SaaS 等行业,这些中断可能会产生直接后果——从收入损失到声誉损害。

主动漏洞检测和及时修补有助于在影响用户之前减轻这些风险。这减少了运营摩擦,最大限度地减少了停机时间,并确保了服务的连续性。

安全性在建立信任方面也发挥着关键作用。客户可能看不到底层系统,但他们体验到它们的可靠性。一致的性能和数据保护对于在数字交互中保持信心至关重要。

更广泛的行业影响

CVE-2026-3888 的发现反映了组织必须如何应对网络安全的更广泛转变。

随着技术生态系统变得更加模块化,漏洞越来越多地出现在组件之间的交互中,而不是单个缺陷。这需要更全面的安全方法——考虑整个系统生命周期的方法。

企业正在通过投资持续监控、自动检测工具和集成安全平台来应对。还越来越强调零信任架构和更快的补丁管理周期。

从竞争角度来看,能够确保更高水平系统弹性的组织将处于更有利的位置来提供可靠的客户体验并建立长期信任。

未来展望:安全作为客户体验的基础

随着数字化转型加速,网络安全与客户体验的交集变得更加明显。

组织不再能够将安全视为后台功能。相反,它必须嵌入到客户体验的设计和运营中。

像这样的事件突出了在风险实现之前预测风险的重要性。预防中断与应对中断同样重要。

展望未来,客户体验领导者需要与 IT 和安全团队更紧密地合作,以确保基础设施弹性支持业务目标。这包括将安全指标整合到客户体验衡量框架中,并使技术投资与体验成果保持一致。

在信任是关键差异化因素的环境中,提供安全、可靠体验的能力将定义竞争优势。

关键要点

- 关键的 Ubuntu 漏洞使完整系统入侵成为可能

Ubuntu 中的漏洞允许本地用户将权限提升至 root 访问权限,为企业环境(尤其是具有多个用户的环境)带来重大风险。 - 系统交互正在成为主要的安全风险

Qualys 威胁研究部门发现的问题突显了漏洞如何从受信任组件之间的交互中产生——而不仅仅是独立的弱点。 - 基础设施安全直接影响客户体验

后端漏洞可能导致中断、性能下降或数据风险,所有这些都会影响客户信任和服务连续性。 - 主动检测和修补对于客户体验弹性至关重要

在 Qualys 解决方案的支持下,早期识别使组织能够在风险干扰客户旅程之前减轻风险。 - 安全正在成为客户体验中的竞争差异化因素

确保稳定、安全的数字环境的组织处于更有利的位置来提供一致的体验并建立长期客户信任。

帖子 Ubuntu 漏洞标志着数字基础设施中客户体验风险的上升 首次出现在 CX Quest。

您可能也会喜欢

Crypto.com CEO 宣布裁减约 12% 员工,推进企业级 AI 转型

某新建钱包向 HyperLiquid 存入 200 万美元 USDC,以 10 倍杠杆做多 HYPE