Kelp DAO abandona LayerZero em favor do Chainlink CCIP, afirmando que lhe foi vendida uma configuração defeituosa

Numa publicação no X a 5 de maio, a Kelp DAO confirmou que está a migrar o seu token de liquid restaking rsETH do padrão OFT da LayerZero para o CCIP da Chainlink, citando o exploit de 18 de abril que drenou 292 milhões de dólares. Com o anúncio, a Kelp DAO também publicou capturas de ecrã de comunicações com membros da LayerZero, mostrando que a equipa da empresa aprovou a configuração de verificador 1-de-1 responsável pela perda.

A migração já está tecnicamente em curso. O repositório GitHub da Kelp lista agora "CCIP (Chainlink) RSETH (New)" a par do contrato legado LayerZero RSETH_OFT.

O GitHub da Kelp lista agora o CCIP (Chainlink) RSETH como o novo contrato rsETH com bridge, a par do contrato legado LayerZero RSETH_OFT | Fonte: Github

O GitHub da Kelp lista agora o CCIP (Chainlink) RSETH como o novo contrato rsETH com bridge, a par do contrato legado LayerZero RSETH_OFT | Fonte: Github

A Kelp diz que a LayerZero aprovou a configuração que depois criticou

O ataque de 18 de abril à Kelp DAO drenou 116.500 rsETH, cerca de 18% do liquid restaked token (LRT) em circulação, a partir da sua bridge alimentada pela LayerZero. De acordo com a Chainalysis, os atacantes comprometeram nós RPC internos operados pela LayerZero Labs e utilizaram um ataque DDoS para forçar o tráfego para os nós comprometidos.

A configuração de Rede de Verificadores Descentralizados 1-de-1 significava que uma única assinatura forjada era suficiente para a chain de destino libertar tokens sem qualquer burn correspondente na origem.

O relatório pós-mortem da LayerZero de 19 de abril afirmou que a configuração da Kelp "contradiz diretamente" o modelo multi-DVN que a LayerZero recomenda. A resposta da Kelp a 5 de maio contesta essa caracterização.

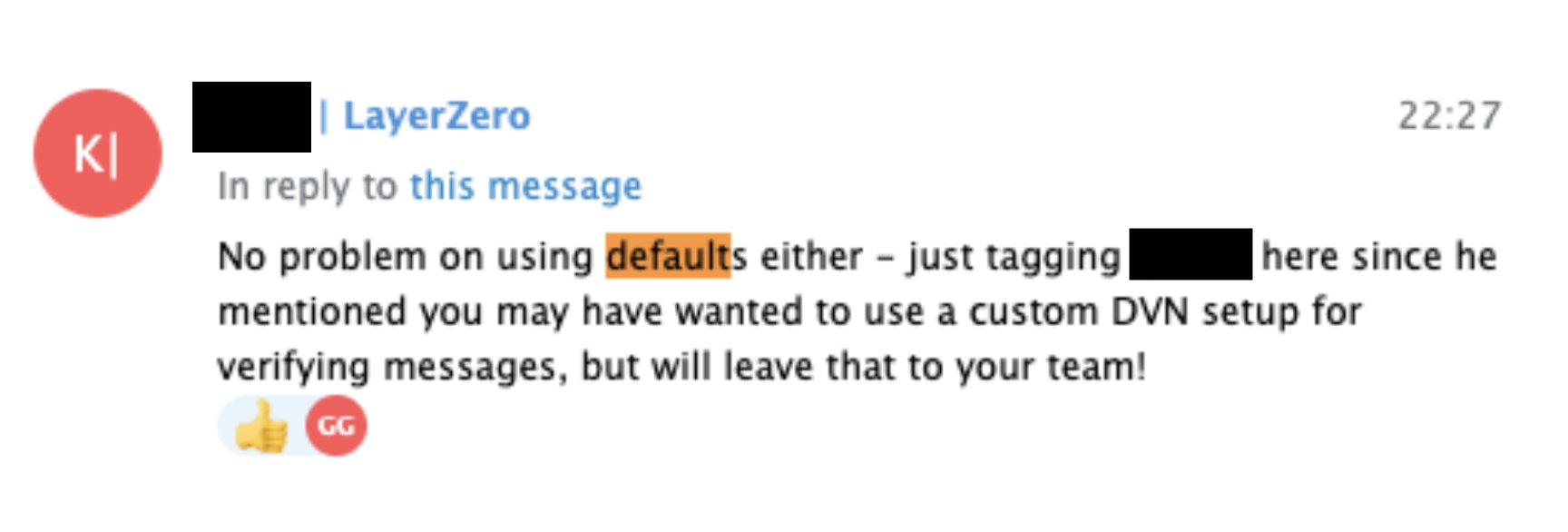

Uma captura de ecrã publicada pela Kelp cita um membro da equipa da LayerZero escrevendo: "No problem on using defaults either." A troca data da expansão L2 da Kelp e faz referência à mesma configuração DVN 1-de-1 da LayerZero Labs citada posteriormente no relatório pós-mortem.

Esta é uma comunicação no Telegram com um membro da equipa da LayerZero Labs indicando que não só estavam cientes da configuração DVN 1-1 da Kelp, como também aprovaram explicitamente essa configuração. | Fonte: X

Esta é uma comunicação no Telegram com um membro da equipa da LayerZero Labs indicando que não só estavam cientes da configuração DVN 1-1 da Kelp, como também aprovaram explicitamente essa configuração. | Fonte: X

Os dados sustentam a posição da Kelp sobre a amplitude da configuração. Os relatórios sugerem que 47% dos contratos OApp ativos da LayerZero utilizavam uma configuração DVN 1-de-1 no momento do exploit. A LayerZero proibiu entretanto a configuração em causa e está a promover uma migração para cada aplicação afetada.

O mesmo padrão predefinido aparecia no próprio V2 OApp Quickstart da LayerZero e no âmbito do programa de bug bounty, que excluía as escolhas de verificadores ao nível da aplicação das recompensas.

Como a Cryptopolitan noticiou no final de abril, o exploit desencadeou fluxos de saída do TVL da Aave de 13 mil milhões de dólares em poucos dias, com a exposição a dívida malparada no protocolo de empréstimo estimada em 177 milhões de dólares antes do início dos esforços de recuperação.

Por que razão a Kelp DAO escolheu o Chainlink CCIP

De acordo com o cofundador da Chainlink, Sergey Nazarov, a arquitetura do CCIP difere das alternativas de bridge em três aspetos estruturais:

- Cada canal no CCIP executa três redes Oracle separadas, em vez de três nós dentro de uma única rede. Cada rede é responsável por confirmar um aspeto diferente da transação. Assim, comprometer uma não afeta as outras.

- Uma rede de gestão de risco separada coexiste com o protocolo principal, onde as equipas podem codificar políticas específicas por chain, como regras para lidar com reorganizações ou novos vetores de ataque, sem alterar o código subjacente.

- A rede de gestão de risco e as redes de transação foram construídas por equipas diferentes em linguagens de programação diferentes. Uma falha numa base de código não se estende à outra.

Em essência, o CCIP reduz a probabilidade de um caminho de verificação comprometido poder autorizar uma libertação indevida de rsETH.

"É realmente a única bridge na qual se tem uma espécie de diversidade de clientes e bases de código separadas a interagir entre si de forma segura", acrescentou.

O exploit de 18 de abril teve sucesso porque havia apenas um verificador, um conjunto de código e um operador de infraestrutura a comprometer.

O CCIP tem operado sem nenhum incidente de perda de valor divulgado publicamente desde o seu lançamento.

O que vem a seguir

A LayerZero comprometeu-se a entregar 10.000 ETH ao fundo de recuperação DeFi United na semana passada. O Conselho de Segurança da Arbitrum congelou 30.766 ETH das carteiras do atacante.

O estatuto legal desses fundos continua a ser contestado após reclamantes norte-americanos com sentenças relacionadas com terrorismo contra a Coreia do Norte terem avançado para os anexar como propriedade da RPDC no início deste mês.

Para a Kelp, a migração para o CCIP é a resposta estrutural. Para a LayerZero, a migração forçada multi-DVN em cerca de metade da sua base de aplicações é o que se segue ao pior exploit DeFi de 2026 até agora.

Se está a ler isto, já está à frente. Mantenha-se assim com a nossa newsletter.

Você também pode gostar

Aave cải tổ cơ chế tài sản thế chấp sau rủi ro KelpDAO

Một địa chỉ gửi 14.062 ETH vào Binance, trị giá khoảng 32,82 triệu USD