Vulnérabilité Ubuntu signale des risques CX croissants dans l'infrastructure numérique

Une vulnérabilité de sécurité dans Ubuntu met en évidence les risques cachés pour l'expérience client numérique

Une vulnérabilité récemment identifiée dans Ubuntu attire l'attention sur une dimension critique mais souvent négligée de l'expérience de l'utilisateur : la résilience et la sécurité de l'infrastructure sous-jacente.

La Qualys Threat Research Unit a divulgué CVE-2026-3888, une faille affectant les installations par défaut d'Ubuntu Desktop 24.04 et versions ultérieures. La vulnérabilité permet à un utilisateur local non privilégié d'élever ses privilèges jusqu'à l'accès root en exploitant les interactions entre deux composants système standard—snap-confine et systemd-tmpfiles. Bien que l'exploitation nécessite des conditions de timing spécifiques, le résultat potentiel est une compromission complète du système.

Cette découverte met en évidence un problème plus large dans les environnements numériques modernes : les risques qui émergent non pas de failles isolées, mais de l'interaction de composants fiables.

La fiabilité de l'infrastructure comme impératif CX

L'expérience de l'utilisateur est de plus en plus façonnée par la performance et la fiabilité d'écosystèmes numériques complexes. Les organisations d'aujourd'hui fournissent des services via des plateformes interconnectées qui s'appuient sur l'infrastructure cloud, les logiciels open-source et les pipelines de déploiement continu.

Dans cet environnement, les clients attendent des interactions fluides et continues. Les interruptions de service, les violations de sécurité ou les performances dégradées ne sont plus tolérées et peuvent rapidement éroder la confiance.

Les systèmes d'exploitation open-source tels qu'Ubuntu jouent un rôle fondamental dans l'alimentation des services numériques—des applications d'entreprise aux plateformes orientées client. Leur flexibilité et leur évolutivité les rendent essentiels aux initiatives de transformation numérique.

Cependant, leur utilisation généralisée en fait également des points critiques de vulnérabilité. Le problème identifié par Qualys illustre comment les processus système de routine—tels que la gestion des fichiers temporaires—peuvent introduire un risque lorsqu'ils sont combinés de manière inattendue.

Pour les responsables CX, cela renforce la nécessité de considérer l'infrastructure non seulement comme un actif informatique, mais comme un composant central de la fourniture d'expérience.

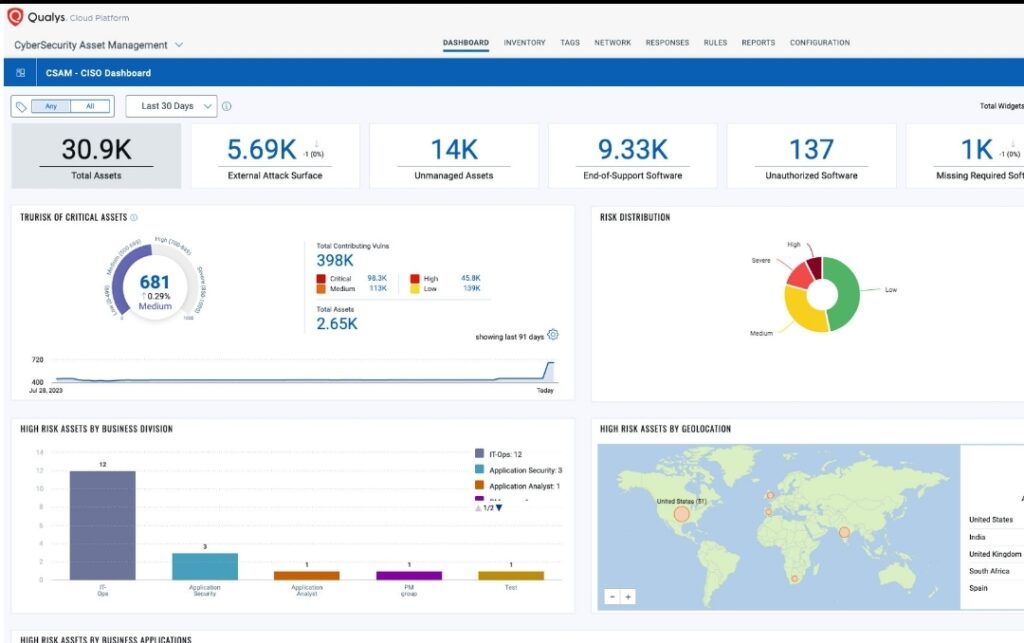

Le positionnement stratégique de Qualys dans la sécurité proactive

Qualys continue de renforcer sa position en tant que fournisseur de renseignements de sécurité continus. La découverte de CVE-2026-3888 s'aligne sur son objectif plus large de détection proactive des vulnérabilités et de visibilité des risques en temps réel.

En identifiant une faille ancrée dans l'interaction des composants, plutôt qu'une faiblesse ponctuelle, Qualys démontre un niveau plus profond de recherche sur les menaces. Cette approche reflète la nature évolutive de la cybersécurité, où les risques proviennent de plus en plus de la complexité du système.

L'introduction d'un identifiant de détection dédié (QID 386810) soutient davantage une stratégie axée sur la plateforme. Elle permet aux organisations d'identifier rapidement l'exposition et de prendre des mesures correctives dans les flux de travail existants.

Du point de vue commercial, cela renforce le rôle de Qualys dans l'aide aux entreprises pour maintenir des environnements sécurisés et stables—une exigence essentielle pour fournir des expériences client cohérentes.

Comprendre les dynamiques techniques

La vulnérabilité provient de l'interaction entre snap-confine et systemd-tmpfiles—deux composants standard dans les environnements Ubuntu.

Snap-confine fait partie de l'écosystème Snap, responsable de la gestion de l'exécution et du confinement des applications. Systemd-tmpfiles, quant à lui, gère la création et le nettoyage des répertoires temporaires.

Dans certaines conditions, la gestion de ces répertoires temporaires peut être manipulée. Un attaquant peut exploiter ce comportement pour influencer les opérations du système de fichiers effectuées par snap-confine, obtenant finalement un accès non autorisé à des ressources privilégiées.

Parce que l'exploitation ne nécessite pas de privilèges administratifs, elle présente un risque important dans les environnements multi-utilisateurs. Au fil du temps, et dans une fenêtre temporelle spécifique, un attaquant peut élever ses privilèges jusqu'à l'accès root complet.

Ce type de vulnérabilité souligne un défi critique : assurer la sécurité non seulement au niveau des composants, mais à travers les interactions qui définissent les systèmes modernes.

Implications CX : Du risque backend à l'impact frontend

Bien que la vulnérabilité existe au plus profond de l'architecture du système, son impact peut s'étendre directement aux expériences orientées client.

Un système compromis peut entraîner des pannes, une dégradation du service ou un accès non autorisé aux données. Pour les clients, cela peut apparaître comme des transactions échouées, des temps de réponse plus lents ou des préoccupations concernant l'intégrité des données.

Dans des secteurs tels que le commerce électronique, les services financiers et le SaaS, ces perturbations peuvent avoir des conséquences immédiates—allant de la perte de revenus aux dommages à la réputation.

La détection proactive des vulnérabilités et l'application de correctifs en temps opportun aident à atténuer ces risques avant qu'ils n'affectent les utilisateurs. Cela réduit les frictions opérationnelles, minimise les temps d'arrêt et assure la continuité du service.

La sécurité joue également un rôle clé dans la construction de la confiance. Les clients peuvent ne pas voir les systèmes sous-jacents, mais ils expérimentent leur fiabilité. Des performances cohérentes et la protection des données sont essentielles pour maintenir la confiance dans les interactions numériques.

Implications plus larges pour l'industrie

La découverte de CVE-2026-3888 reflète un changement plus large dans la façon dont les organisations doivent aborder la cybersécurité.

À mesure que les écosystèmes technologiques deviennent plus modulaires, les vulnérabilités émergent de plus en plus de l'interaction entre les composants plutôt que de failles individuelles. Cela nécessite une approche plus holistique de la sécurité—une approche qui considère l'ensemble du cycle de vie du système.

Les entreprises réagissent en investissant dans la surveillance continue, les outils de détection automatisés et les plateformes de sécurité intégrées. Il y a également un accent croissant sur les architectures zero-trust et des cycles de gestion des correctifs plus rapides.

D'un point de vue concurrentiel, les organisations qui peuvent garantir des niveaux plus élevés de résilience système seront mieux positionnées pour fournir des expériences client fiables et établir une confiance à long terme.

Perspectives d'avenir : La sécurité comme fondement du CX

L'intersection de la cybersécurité et de l'expérience client devient plus prononcée à mesure que la transformation numérique s'accélère.

Les organisations ne peuvent plus traiter la sécurité comme une fonction de back-office. Au contraire, elle doit être intégrée dans la conception et le fonctionnement des expériences client.

Des incidents comme celui-ci soulignent l'importance d'anticiper les risques avant qu'ils ne se matérialisent. Prévenir les perturbations est de plus en plus aussi important que d'y répondre.

À l'avenir, les responsables CX devront travailler plus étroitement avec les équipes informatiques et de sécurité pour s'assurer que la résilience de l'infrastructure soutient les objectifs commerciaux. Cela inclut l'intégration de métriques de sécurité dans les cadres de mesure CX et l'alignement des investissements technologiques avec les résultats d'expérience.

Dans un environnement où la confiance est un différenciateur clé, la capacité à fournir des expériences sécurisées et fiables définira l'avantage concurrentiel.

Points clés à retenir

- Une vulnérabilité critique d'Ubuntu permet une compromission complète du système

La faille dans Ubuntu permet aux utilisateurs locaux d'élever leurs privilèges jusqu'à l'accès root, créant un risque important pour les environnements d'entreprise, en particulier ceux avec plusieurs utilisateurs. - Les interactions système émergent comme un risque majeur de sécurité

Le problème identifié par la Qualys Threat Research Unit met en évidence comment les vulnérabilités peuvent provenir de l'interaction entre composants fiables—pas seulement de faiblesses isolées. - La sécurité de l'infrastructure impacte directement l'expérience client

Les vulnérabilités backend peuvent conduire à des pannes, des performances dégradées ou des risques de données, qui affectent tous la confiance des clients et la continuité du service. - La détection proactive et l'application de correctifs sont critiques pour la résilience CX

L'identification précoce, soutenue par les solutions de Qualys, permet aux organisations d'atténuer les risques avant qu'ils ne perturbent les parcours clients. - La sécurité devient un différenciateur concurrentiel dans le CX

Les organisations qui garantissent des environnements numériques stables et sécurisés sont mieux positionnées pour fournir des expériences cohérentes et établir une confiance client à long terme.

L'article Une vulnérabilité Ubuntu signale des risques CX croissants dans l'infrastructure numérique est apparu en premier sur CX Quest.

Vous aimerez peut-être aussi

Jeton XRP : La fusion SPAC sur Nasdaq d'Evernorth vise 1 milliard de dollars alors que le statut réglementaire évolue

Solana à un point de bascule : une cassure à 96 $ déclenchera-t-elle le prochain rallye ?