Kelp DAO abandonne LayerZero pour Chainlink CCIP, affirmant qu'on lui a vendu une configuration défaillante

Dans un post X du 5 mai, Kelp DAO a confirmé qu'il migrait son token de liquid restaking rsETH du standard OFT de LayerZero vers le CCIP de Chainlink, en citant l'exploit du 18 avril qui a drainé 292 millions de dollars. Avec cette annonce, Kelp DAO a également publié des captures d'écran de communications avec des membres de LayerZero montrant que l'équipe de la société avait approuvé la configuration de vérificateur 1-of-1 responsable de la perte.

La migration est déjà techniquement en cours. Le dépôt GitHub de Kelp liste désormais « CCIP (Chainlink) RSETH (New) » aux côtés du contrat RSETH_OFT LayerZero hérité.

Le GitHub de Kelp liste désormais CCIP (Chainlink) RSETH comme nouveau contrat rsETH bridgé, aux côtés du contrat RSETH_OFT LayerZero hérité | Source : Github

Le GitHub de Kelp liste désormais CCIP (Chainlink) RSETH comme nouveau contrat rsETH bridgé, aux côtés du contrat RSETH_OFT LayerZero hérité | Source : Github

Kelp affirme que LayerZero a approuvé la configuration qu'il a ensuite critiquée

L'attaque du 18 avril contre Kelp DAO a drainé 116 500 rsETH, soit environ 18 % du token liquid restaked (LRT) en circulation depuis son Bridge cross-chain alimenté par LayerZero. Selon Chainalysis, les attaquants ont compromis des nœuds RPC internes exploités par LayerZero Labs et ont utilisé une attaque DDoS pour forcer le trafic vers les nœuds corrompus.

La configuration du Decentralized Verifier Network 1-of-1 signifiait qu'une seule signature falsifiée suffisait pour que la chaîne de destination libère des tokens sans aucun burn correspondant en amont.

Le post-mortem du 19 avril de LayerZero indiquait que la configuration de Kelp « contredit directement » le modèle multi-DVN recommandé par LayerZero. La réponse de Kelp du 5 mai conteste cette caractérisation.

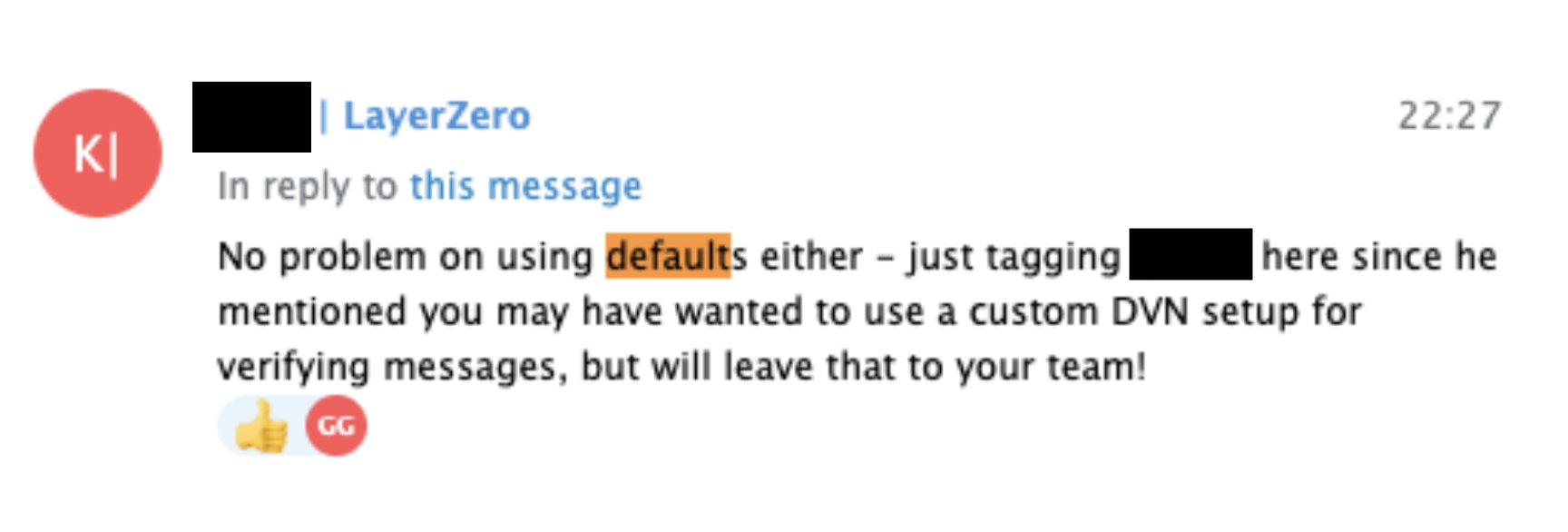

Une capture d'écran publiée par Kelp cite un membre de l'équipe LayerZero écrivant : « No problem on using defaults either. » L'échange date de l'expansion L2 de Kelp et fait référence à la même configuration DVN 1-of-1 de LayerZero Labs citée ultérieurement dans le post-mortem.

Il s'agit d'une communication Telegram avec un membre de l'équipe LayerZero Labs indiquant qu'il est non seulement au courant de la configuration DVN 1-1 de Kelp, mais qu'il a également explicitement approuvé cette configuration. | Source : X

Il s'agit d'une communication Telegram avec un membre de l'équipe LayerZero Labs indiquant qu'il est non seulement au courant de la configuration DVN 1-1 de Kelp, mais qu'il a également explicitement approuvé cette configuration. | Source : X

Les données soutiennent la position de Kelp quant à la généralisation de cette configuration. Les rapports suggèrent que 47 % des contrats OApp LayerZero actifs utilisaient une configuration DVN 1-of-1 au moment de l'exploit. LayerZero a depuis interdit cette configuration et pousse à une migration pour chaque application affectée.

Ce même paramètre par défaut apparaissait dans le V2 OApp Quickstart de LayerZero et dans le périmètre du bug bounty, qui excluait les choix de vérificateurs au niveau de l'application des récompenses.

Comme l'a rapporté Cryptopolitan fin avril, l'exploit a déclenché des débit de la valeur totale verrouillée (TVL) d'Aave de 13 milliards de dollars en quelques jours, avec une exposition aux mauvaises dettes au niveau du protocole de prêt estimée à 177 millions de dollars avant le début des efforts de récupération.

Pourquoi Kelp DAO a choisi Chainlink CCIP

Selon le co-fondateur de Chainlink, Sergey Nazarov, l'architecture de CCIP diffère des alternatives de bridge de trois manières structurelles :

- Chaque lane sur CCIP fait fonctionner trois réseaux Oracle distincts plutôt que trois nœuds à l'intérieur d'un seul réseau. Chaque réseau est responsable de la confirmation d'un aspect différent de la transaction. Ainsi, la compromission de l'un n'affecte pas les autres.

- Un réseau de Gestion des risques automatisée distinct est intégré aux côtés du protocole principal, où les équipes peuvent encoder des politiques spécifiques à chaque chaîne, telles que des règles pour gérer les reorgs ou de nouveaux vecteurs d'attaque, sans modifier le code sous-jacent.

- Le réseau de gestion des risques et les réseaux de transactions ont été construits par des équipes différentes dans des langages de programmation différents. Une faille dans une base de code ne s'étend pas à l'autre.

En essence, CCIP réduit la probabilité qu'un chemin de vérification compromis puisse autoriser une libération incorrecte de rsETH.

« C'est vraiment le seul bridge dans lequel vous avez une sorte de diversité de clients et des bases de code séparées interagissant les unes avec les autres de manière sécurisée », a-t-il ajouté.

L'exploit du 18 avril a réussi parce qu'il n'y avait qu'un seul vérificateur, un seul ensemble de code et un seul opérateur d'infrastructure à compromettre.

CCIP fonctionne sans incident de perte de valeur divulgué publiquement depuis son lancement.

La suite

LayerZero a engagé 10 000 ETH dans le fonds de récupération DeFi United la semaine dernière. Le Conseil de sécurité d'Arbitrum a gelé 30 766 ETH provenant des portefeuilles de l'attaquant.

Le statut juridique de ces fonds reste contesté après que des plaignants américains disposant de jugements liés au terrorisme contre la Corée du Nord ont cherché à les saisir en tant que propriété de la RPDC plus tôt ce mois-ci.

Pour Kelp, la migration vers CCIP est la réponse structurelle. Pour LayerZero, la migration forcée multi-DVN sur environ la moitié de sa base d'applications est ce qui suit le pire exploit DeFi de 2026 jusqu'à présent.

Si vous lisez ceci, vous avez déjà une longueur d'avance. Restez-y avec notre newsletter.

Vous aimerez peut-être aussi

Les entrées dans les ETF Spot propulsent BTC, ETH, SOL et XRP

Le co-fondateur de Samourai Wallet cherche des dons après une dette juridique de 2 millions de dollars