Hackers vinculados a Corea del Norte sospechosos de brecha en Bitrefill que vació billeteras

Bitrefill reveló que fue objetivo de un ciberataque el 1 de marzo, que resultó en el robo de fondos de criptomoneda, y dijo que su investigación encontró múltiples indicadores que vinculan el incidente con tácticas utilizadas por el grupo Lazarus/Bluenoroff asociado con la RPDC.

La compañía declaró que las similitudes en los métodos de los atacantes, malware, patrones de rastreo en la cadena y la reutilización de direcciones IP y de correo electrónico son consistentes con operaciones anteriores atribuidas al grupo.

Ciberataque a Bitrefill

Según la compañía, la brecha se originó en la computadora portátil comprometida de un empleado, donde se extrajo una credencial heredada. Esa credencial permitió el acceso a una instantánea que contenía secretos de producción, que los atacantes luego usaron para expandir su acceso a través de los sistemas de Bitrefill. Esto les permitió acceder a partes de la base de datos y ciertas billeteras de criptomoneda.

En su último tweet, Bitrefill dijo que primero identificó el incidente después de detectar patrones de compra inusuales que involucraban a algunos proveedores, lo que indicaba que su inventario de tarjetas de regalo y flujos de suministro estaban siendo mal utilizados. Al mismo tiempo, observó que algunas hot wallets estaban siendo vaciadas y los fondos se enviaban a direcciones controladas por los atacantes. Una vez que se confirmó la brecha, la compañía cerró todos los sistemas para contener la situación.

Tras el incidente, Bitrefill confirmó que ha estado trabajando con expertos externos en ciberseguridad, equipos de respuesta a incidentes, analistas de blockchain y fuerzas del orden.

La compañía dijo que no hay indicios de que los datos de los clientes fueran el foco principal del ataque. Según sus registros, los atacantes ejecutaron un número limitado de consultas de base de datos consistentes con actividad de sondeo para identificar qué podía extraerse. Esto incluía criptomoneda e inventario de tarjetas de regalo. Bitrefill agregó que almacena datos personales mínimos y no requiere Verificación KYC obligatoria, con cualquier información de verificación en manos de un proveedor externo.

Sin embargo, confirmó que se accedió a aproximadamente 18,500 registros de compra, incluidas direcciones de correo electrónico, direcciones de pago de criptomoneda y metadatos como direcciones IP. En aproximadamente 1,000 casos donde los clientes habían proporcionado nombres para productos específicos, la información estaba encriptada, pero la compañía la está tratando como potencialmente accedida debido a una posible exposición de claves de encriptación. Esos usuarios han sido notificados.

Bitrefill dijo que actualmente no cree que los clientes necesiten tomar medidas específicas, pero aconsejó vigilancia con respecto a cualquier comunicación inesperada relacionada con Bitrefill o criptomoneda.

La compañía agregó que ha fortalecido sus medidas de seguridad, incluida la realización de más revisiones externas de ciberseguridad y pruebas de penetración, el endurecimiento de controles de acceso internos, la mejora de sistemas de monitoreo y registro, y el perfeccionamiento de procedimientos de respuesta a incidentes. Dijo que las pérdidas financieras se cubrirán con su capital operativo y que la mayoría de los servicios, incluidos pagos e inventario, se han restaurado.

El caos de Lazarus

Aunque muchas plataformas cripto han reforzado sus marcos de seguridad en los últimos años, los actores de amenazas continúan eludiendo las protecciones. El Grupo Lazarus sigue siendo el adversario más persistente y peligroso del sector, responsable del mayor hackeo cripto registrado después de robar $1.4 mil millones de Bybit en febrero de 2025.

El investigador de blockchain ZachXBT dijo anteriormente que las brechas que involucran plataformas como Bybit, DMM Bitcoin y WazirX vieron fondos robados lavados con facilidad. El investigador en la cadena había agregado que los grupos de lavado han "aparentemente ganado la batalla" sobre la aplicación de la ley.

La publicación Hackers vinculados a Corea del Norte sospechosos en la brecha de Bitrefill que vació billeteras apareció primero en CryptoPotato.

También te puede interesar

CNTE amaga con protestar en mundial

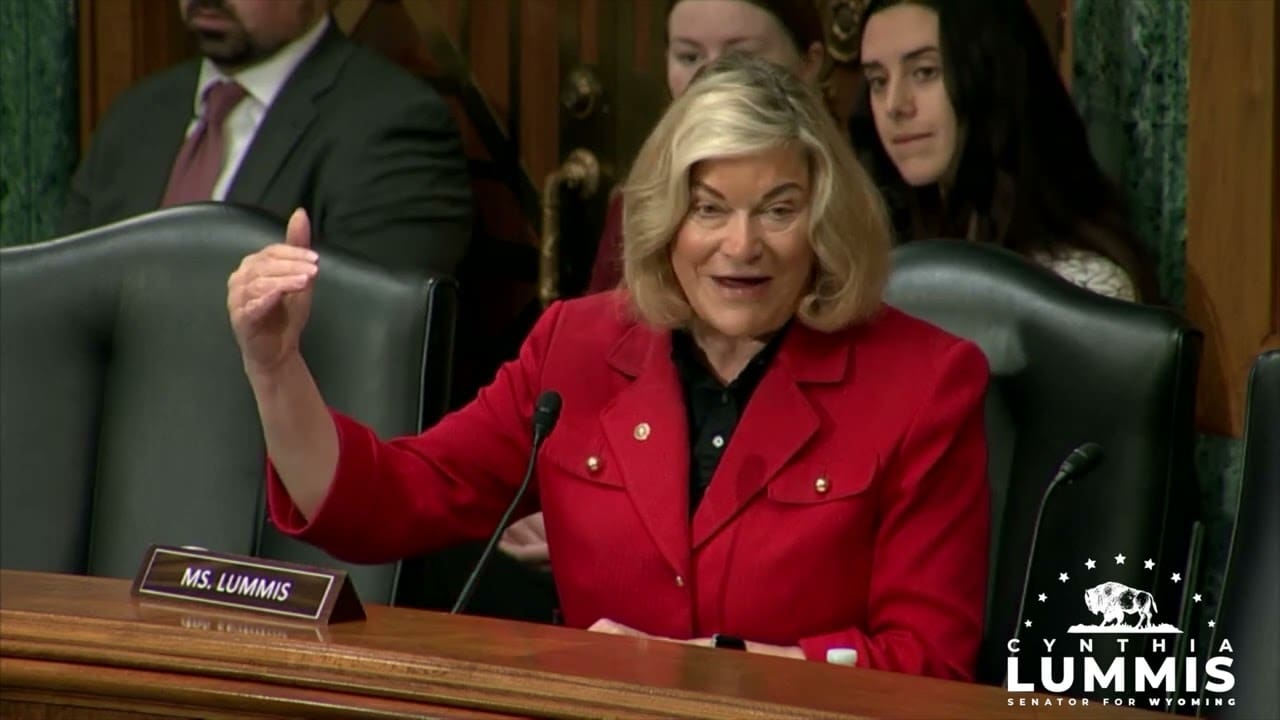

Lummis afirma que la ley cripto está a un paso: ¿se acerca el acuerdo que lo cambiará todo?